INFORMÀTICA SEGURETAT

Cryptolocker, mentides i xantatge

El virus informàtic que va ‘segrestar’ els arxius de l’ajuntament de Rialp ataca amb regularitat empreses i particulars de Lleida || Els que el distribueixen per exigir rescat a les víctimes el disfressen ara amb e-mails que simulen trameses d’esborranys de la declaració de la renda

Cryptolocker, mentides i xantatge

Rialp és un lloc deliciós i molt tranquil, malgrat els hackers.” Aquest desconcertant elogi va poder escoltar- se dijous en un programa matinal de ràdio que es va emetre a tot l’Estat espanyol. Diaris, portals a internet i informatius de ràdio i televisió catalanes i estatals es van fer eco de la notícia que SEGRE va publicar dimecres sobre el segrest dels arxius de l’ajuntament. A través d’un virus informàtic conegut com a Cryptolocker, els van codificar sota una potent clau d’encriptació per després exigir rescat al consistori per recuperar dades de facturació, llicències i expedients de tot tipus.

El problema es va resoldre sense pagar, gràcies a còpies de seguretat, i l’alcalde, Gerard Sabarich, va aprofitar la inesperada notorietat d’aquest succés per alertar sobre els riscos del correu electrònic fraudulent. És insòlit que un ens públic pateixi aquest xantatge, però empreses i particulars el pateixen amb regularitat. Els Mossos reben almenys una denúncia per aquesta raó a Lleida gairebé cada setmana, encara que creuen que la xifra real d’aquests delictes pot ser molt superior. “Els que denuncien solen ser persones conscienciades o que pateixen un perjudici greu”, van apuntar.

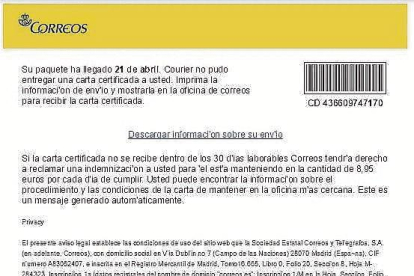

La resta recorre a còpies de seguretat o paga el rescat, encara que això últim no garanteix restablir els arxius. L’engany és el primer pas d’aquesta forma d’extorsió: perquè funcioni és necessari induir el receptor d’un correu fraudulent a executar el programa del virus, amb un simple clic del ratolí sobre una icona amb l’aparença d’un arxiu de text. Noves mentides per aconseguir-ho apareixen a mida que es descobreixen les antigues. Fa dos anys, una desena d’empreses de Lleida van patir aquest atac a través d’e-mails que simulaven notificacions de trameses de Correus.

El virus que va arribar a l’ajuntament de Rialp estava amagat sota un missatge titulat “Factura Carmen”. Allà el van activar sense saber-ho a l’intentar llegir la falsa factura. Els Mossos adverteixen que, aquest mateix mes, l’engany ha pres una nova forma: aprofitant l’inici de la campanya de la declaració de la renda, els segrestadors amaguen Cryptolocker sota l’aparença de trameses d’esborranys de l’Agència Tributària. Davant d’aquesta amenaça, els experts són unànimes: si arriba un correu de procedència dubtosa, mai s’han d’obrir arxius adjunts.

Pagar no garanteix recuperar la informació Un cop segrestats els arxius de l’ajuntament de Rialp, un missatge a la pantalla de l’ordinador que va propagar el virus informàtic va comunicar l’atac juntament amb instruccions per conèixer les condicions del rescat. El consistori va declinar fer-ho i es va posar en mans de l’empresa encarregada del manteniment per recuperar la informació. “Pagar no garanteix recuperar l’accés als arxius encriptats”, va corroborar Jordi Cortasa, de la Unitat Regional de Proximitat i Atenció al Ciutadà dels Mossos d’Esquadra. “Els que exigeixen rescat poden demanar més diners després del primer desemborsament”, adverteix. D’altra banda, va afegir, cada pagament afavoreix la continuïtat d’aquesta forma de delinqüència. “Si ningú ho fes, aquest delicte acabaria per extingir- se al no haver-hi diners per guanyar”, va argumentar. La quantitat que reclamen els “segrestadors” pot variar entre 300 i més de mil euros. Alguns proposen fins i tot alliberar més o menys arxius en funció de la quantitat que la víctima estigui disposada a desembutxacar. El pagament sol exigir-se en bitcoins, una divisa digital que dificulta seguir el rastre del destinatari dels diners. Així mateix, els Mossos tenen constància de rescats exigits a través de serveis de transferència com Western Union, amb trameses a oficines a països fora de la UE, la normativa dels quals no exigeix identificar-se per retirar els diners.

Claus per protegir-se

- El factor humà. L’engany és essencial perquè el receptor de l’e-mail fraudulent obri un arxiu adjunt i activi així el virus. Els Mossos recomanen no obrir cap arxiu inclòs en correus de procedència dubtosa i impartir nocions bàsiques sobre seguretat informàtica entre el personal que treballa amb ordinadors en les empreses.

- Actualitzacions. Les actualitzacions del sistema operatiu de cada ordinador són tan importants com les de l’antivirus. Per exemple, Microsoft fa públic de forma periòdica defectes que fan Windows vulnerable a mesura que surten a la llum, i inclou mesures per corregir-los a cada nova actualització.

- Privilegis d’usuari. En un centre de treball amb ordinadors en xarxa, limitar la capacitat d’instal·lar programes a l’administrador del sistema impedeix que el virus actuï si un altre usuari l’activa per error.

- Còpies i aïllament. Disposar de còpies de seguretat dels arxius i aïllar la màquina infectada permet evitar o reduir els danys quan el virus ja s’ha activat.

Virus sofisticats i negoci il·licit Cryptolocker és un virus de la tipologia coneguda com a ransomware: programes que bloquegen informació per exigir rescat per recuperar-la. Fan servir un sistema de criptografia asimètrica, el mateix que al DNI electrònic, i evolucionen per ser efectius davant d’avenços en matèria de seguretat. Les últimes versions utilitzen potents claus de 2.048 bits i reescriuen una vegada i una altra el disc dur després d’encriptar les dades per destruir els arxius originals i impedir que es puguin recuperar. D’aquesta manera, només es pot recórrer a les còpies encriptades (previ pagament del rescat) o a còpies de seguretat. No solen tenir un destinatari concret, sinó que es difonen de forma indiscriminada. La manera més comuna de fer-ho és amb cadenes de correu electrònic fraudulent. El xantatge mitjançant el segrest d’arxius és una activitat delictiva que va més enllà de la informàtica i que acostuma a requerir diverses persones. Hi ha qui programa el virus, d’altres redacten els correus enganyosos i pot ser que un tercer els difongui. Així mateix, d’altres poden dedicar-se a la recaptació dels pagaments, i pot ser que cadascun dels participants en l’operació actuï des d’un país diferent. En ocasions és tècnicament possible rastrejar l’origen dels correus que amaguen virus, però el marc jurídic dificulta perseguir els autors. Fer-ho requereix actuar en diverses jurisdiccions, de vegades en països sense acords de cooperació en matèria policial amb l’Estat espanyol o que no reconeixen aquest tipus d’activitat com a delicte.

Cryptolocker, mentides i xantatge